Double authentification

30 Dec 2019

Nous utilisons tout le temps un mot de passe ou un code pour s'authentifier sur un site web, pour utiliser une carte bancaire, pour accéder à un local sécurisé…

Sauf que si notre mot de passe ou notre code est piraté/intercepté/dévoilé quelqu'un pourrait utiliser notre accès à notre insu.

Facteurs d'authentification multiples

Afin de renforcer cette "simple" authentification, il existe le concept de facteurs d'authentification multiples (Multi-Factor-Authentication ou MFA en anglais), dont fait partie le plus connu facteur d'authentification double (Two-Factor-Authentication ou 2FA en anglais).

Le principe est de combiner plusieurs méthodes d'authentification à partir de formes d'identification différentes :

- facteur mémoriel : ce que l'utilisateur sait (mot de passe, code)

- facteur matériel : ce que l'utilisateur possède (un token usb, un smartphone qui reçoit des sms ou avec une application de génération de tokens, une clé, un badge NFC ou RFID)

- facteur corporel : ce que l'utilisateur est (empreinte digitale, reconnaissance faciale, balayage de la rétine, forme de la main, balayage de l'iris, forme du lobe de l'oreille)

- facteur de lieu : où l'utilisateur se situe (gps)

- facteur temporel : quand l'utilisateur peut s'authentifier (plage horaire)

- Afin de rendre plus difficile l'accès à une personne non autorisée.

Double authentification

Le concept de facteur d'authentification double, que l'on appelle plus communément double authentification ou 2FA, est de loin le plus répandu.

Dans le domaine professionnel, de nombreuses entreprises fournissent à leurs employés des tokens USB dont le code change toutes les 30 secondes, code qu'ils doivent saisir après avoir saisi un mot de passe.

Dans la vie de tous les jours, il existe principalement deux types de 2FA : les sms et les applications de génération de token.

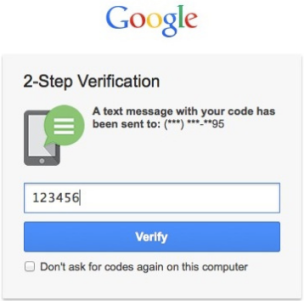

SMS

Suffisant pour 99% des gens, sauf si vous avez un profil à risque (politicien, journaliste, très riche, activiste…). On entend souvent parler d'interception de SMS, mais ça demande du temps et de l'énergie donc à moins d'être ciblé spécifiquement vous n'avez en théorie pas de crainte à avoir.

Inconvénient : ça implique d'être à un endroit où vous avez du réseau téléphonique (je me suis fait avoir comme ça en vacances au ski où mon opérateur en passait pas dans la station, et je ne pouvais donc plus me logguer sur mon adresse mail).

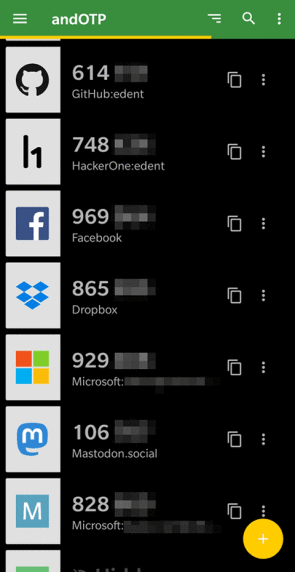

Application smartphone

Vous installez une application de génération de token, comme Google Authenticator ou andOTP (mieux), qui va générer des codes à 6 chiffres aléatoires toutes les 30 secondes (comme le ferait un token USB de type RSA).

Inconvénient : si jamais vous désinstallez l'application ou perdez accès à votre téléphone, vous perdez de fait ce moyen d'authentification. Il faut bien faire attention lorsque vous activez ce mode d'authentification à un service, il vous donne des "codes de récupération" qui font office de mots de passe à usage unique à renseigner pour vous logguer, le temps que vous réinstalliez l'application ou désactiviez le 2FA.

Activez le 2FA

Cela va sans dire que je conseille toujours d'activer le 2FA quand c'est possible, car même si ça alourdit le processus d'authentification ça renforce drastiquement la sécurité de votre compte.

Posez-vous la question la prochaine fois que vous vous authentifiez : est-ce que vous accepteriez de perdre votre boite mail ? votre compte dropbox avec tous vos fichiers ? votre compte Facebook ? Instagram ?